Google și Oratomic au descoperit amenințarea reprezentată de calculatoarele cuantice. Pe 30 martie 2026, două studii independente au ajuns simultan în spațiul public și au bulversat comunitatea cercetătorilor în securitate cibernetică. Unul este un document tehnic al echipei Google Quantum AI. Celălalt este un preprint al startup-ului Oratomic din Pasadena, California, un spin-off al California Institute of Technology. Mesajul comun al celor două lucrări este unul care pune fiori: calculatoarele cuantice ar putea fi capabile să spargă sistemele de criptare actuale înainte de sfârșitul acestui deceniu. E

mult mai curând decât se credea până acum.

„Este o adevărată bombă pentru noi”, a declarat Bas Westerbaan, matematician la Cloudflare, compania care ajută la protejarea unui sfert din traficul de internet al lumii. „Încă o digerăm, dar suntem foarte îngrijorați.”

Cercetătorul în computere cuantice Scott Aaronson de la Universitatea din Texas la Austin a botezat cele două studii, pe blogul său, „bombe cuantice”. Este, probabil, expresia care sintetizează cel mai bine urgia pe care ele o anunță.

Ce amenință, de fapt, calculatoarele cuantice

Tehnologiile digitale care se bazează pe criptare și autentificare. De la sistemele de plată cu cardul și criptomonede până la comunicațiile pe internet, toate sunt vulnerabile, în principiu, față de calculatoarele cuantice viitoare. Perspectiva e cunoscută de decenii în comunitatea de specialiști. Mașinile cuantice vor fi capabile să spargă sistemele de securitate actuală mult mai rapid decât orice supercalculator convențional.

Algoritmul matematic central al acestui atac se numește algoritmul lui Shor, publicat în 1994, când calculatoarele cuantice nu existau decât în teoria fizicienilor. Aplicat criptografiei cu curbe eliptice (ECC), metoda care securizează Bitcoin, Ethereum și marea majoritate a platformelor online, algoritmul lui Shor poate teoretic deriva cheile private ale unui utilizator pornind de la cheile publice, accesând astfel conturile și fondurile acestuia.

Estimările dominante în ultimii ani plasau momentul în care o astfel de amenințare ar deveni reală la minimum un deceniu distanță. Cele două studii din 30 martie au revizuit brutal acest calendar.

De la un miliard la 10.000 de qubiți

Dimensiunea cu adevărat uluitoare a noilor studii nu stă doar în concluzie, ci în compresia estimărilor. În 2012, spargerea criptografiei cu curbe eliptice era estimată că ar necesita aproximativ un miliard de qubiți. Acestea sunt unitățile de bază ale informației cuantice. Studiul Oratomic coboară această estimare la circa 10.000 de qubiți fizici pentru a sparge standardul de securitate P-256, sau la 26.000 de qubiți pentru a realiza același lucru în aproximativ o zi. O compresie de cinci ordine de mărime în două decenii de cercetare.

Dolev Bluvstein, co-fondator Oratomic și unul dintre autorii studiului, recunoaște că nici el însuși nu a anticipat concluzia propriei sale echipe. „Mergeam prin conferințe spunând că ai nevoie de milioane de qubiți pentru a sparge criptarea. Am fost destul de surprinși de unde am ajuns.”

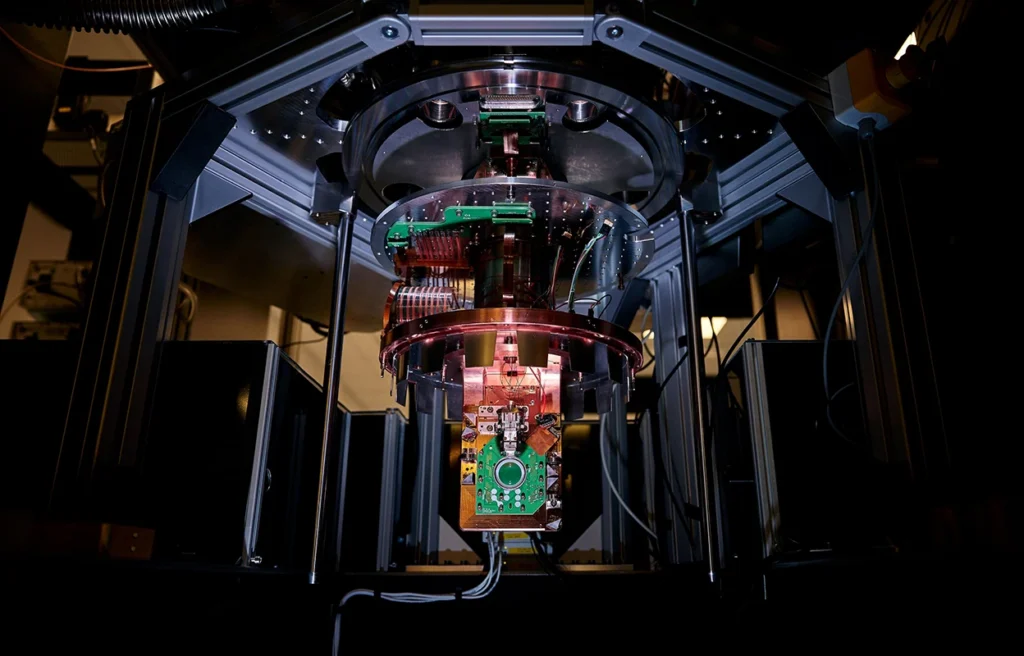

Progresul se bazează pe o abordare tehnică specifică arhitecturii cuantice cu atomi neutri — atomi individuali controlați cu lasere care pot interacționa între ei în moduri mult mai flexibile decât qubiții înscriși pe cipuri tradiționale. Combinând aceasta cu cele mai recente tehnici de corectare a erorilor cuantice — coduri LDPC cuantice —, echipa Oratomic a demonstrat că mașinile cu atomi captivi ar putea executa atacul cu o fracțiune din resursele anterior estimate.

Ce a calculat Google

Studiul Google Quantum AI abordează problema dintr-o perspectivă distinctă. Se estimează că spargerea aceluiași standard de securitate ECDLP-256 poate fi realizată cu mai puțin de 500.000 de qubiți fizici pe o arhitectură cu qubiți superconductori. Estimările anterioare depășeau 10 milioane. Google a mai calculat că, în condiții idealizate, există o probabilitate de aproximativ 41% ca un calculator cuantic „pregătit” să derive cheia privată a unui utilizator Bitcoin înainte ca o tranzacție să fie confirmată. Intervalul de confirmare al unui bloc Bitcoin este de zece minute.

Compania a ales să publice această vulnerabilitate în cadrul unui „disclosure responsabil”. A inclus în comunicat recomandări concrete pentru industria criptomonedelor privind migrarea la criptografie post-cuantică. E un semnal că miza este suficient de mare pentru a justifica transparența înainte ca amenințarea să devină realitate.

Pericolul „captează acum, decriptează mai târziu”

O vulnerabilitate adesea subestimată este că unele atacuri nu necesită spargerea criptării în timp real. Există deja actori statali și grupări criminale care colectează și stochează trafic criptat. Ei arhivează emailuri, comunicații financiare, date militare. Intenția este de a le decripta ulterior, odată ce calculatoarele cuantice vor atinge puterea necesară. Strategia se numește „store now, decrypt later” și reprezintă un risc care se materializează treptat, indiferent de calendar.

Cât timp mai avem

Chiar și Jintai Ding, matematician la Universitatea Tsinghua din Beijing, recunoaște că noile descoperiri au produs o „urgență reînnoită” și au declanșat discuții „de la academicieni la bancheri și la cei preocupați de criptomonede”.

Estimările actuale plasează orizontul cel mai probabil al unei amenințări cuantice reale undeva între 2029 și 2032. Variațiile sunt semnificative, în funcție de ipotezele tehnice adoptate. Cel mai avansat calculator cuantic al Google operează în prezent cu puțin peste 100 de qubiți. Este departe de cele 10.000 estimate. Dar progresul din ultimii doi ani, cu compresia de o sută de ori a estimărilor necesare, sugerează că marginea de siguranță se îngustează vizibil.

Există soluții, dar migrarea ia timp

Vestea mai bună este că există alternative tehnice viabile. Este criptografia post-cuantică (PQC), algoritmi proiectați să reziste atacurilor cuantice. Aceasta a fost standardizată de NIST și este deja în curs de implementare în unele sisteme. Cloudflare, Google și alte companii au început deja tranziția.

Provocarea este că migrarea sistemelor globale de securitate digitală — de la protocoalele web și autentificarea bancară la blockchain-uri și infrastructuri guvernamentale — nu se poate face peste noapte. NSA a impus deja ca toate sistemele naționale de securitate să fie cuantic-sigure până în ianuarie 2027. NIST prevede deprecarea algoritmilor vulnerabili după 2030 și interzicerea lor după 2035.

Aritmetica este simplă și îngrijorătoare. Dacă orizontul amenințării cuantice se apropie, iar tranziția la sisteme sigure necesită ani de pregătire, fereastra de acțiune devine mai îngustă cu fiecare nouă lucrare publicată.

„Arată atât de aproape și atât de realizabil încât nu există nicio cale ca umanitatea să se oprească”, a spus Dolev Bluvstein de la Oratomic, referindu-se la drumul inevitabil spre calculatoarele cuantice cu corecție de erori. Fizicianul Jens Niklas Eberhardt de la Universitatea Johannes Gutenberg din Mainz a rezumat starea de spirit a specialiștilor cu o formulă memorabilă: „Este uimitor, dar și înspăimântător.”